-

莫负白首约·鹿衔梅梢风

一个专注于设计思考与生活探索的独立博客!记录设计灵感、分享生活火花。 用设计思维解构日常之美。

-

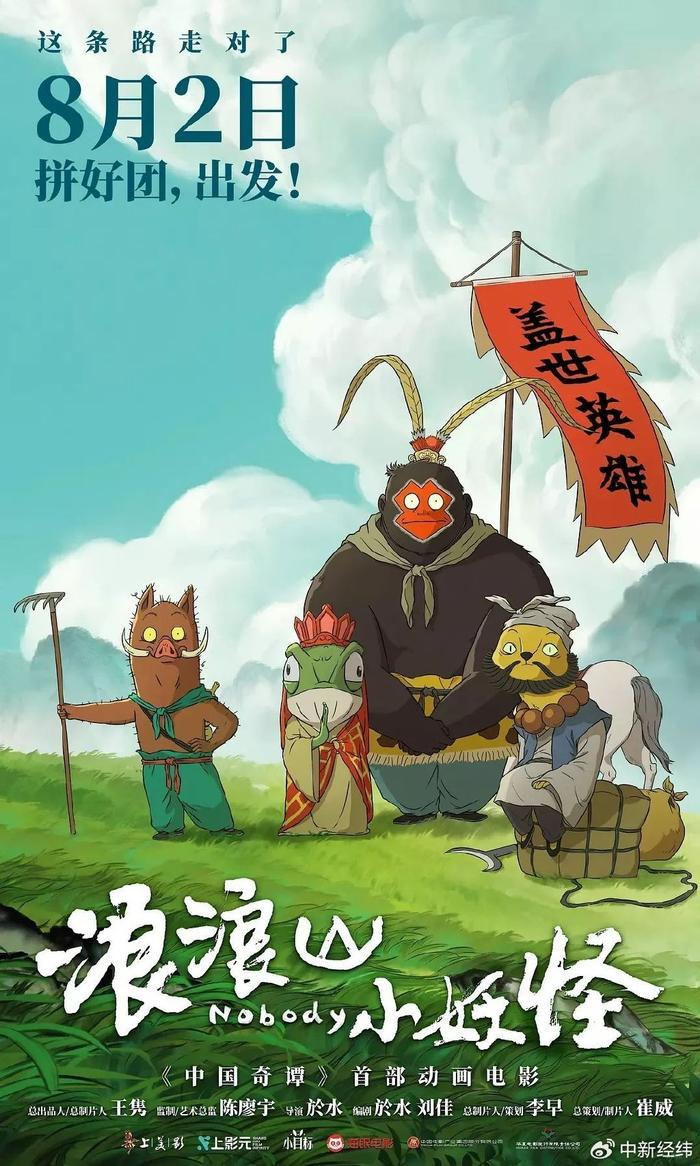

浪浪山小妖怪:于平凡中拥抱真实的自己

《浪浪山小妖怪》以小猪妖的成长历程,映射出成年人在职场与生活中的挣扎、迷茫与自我接纳。

-

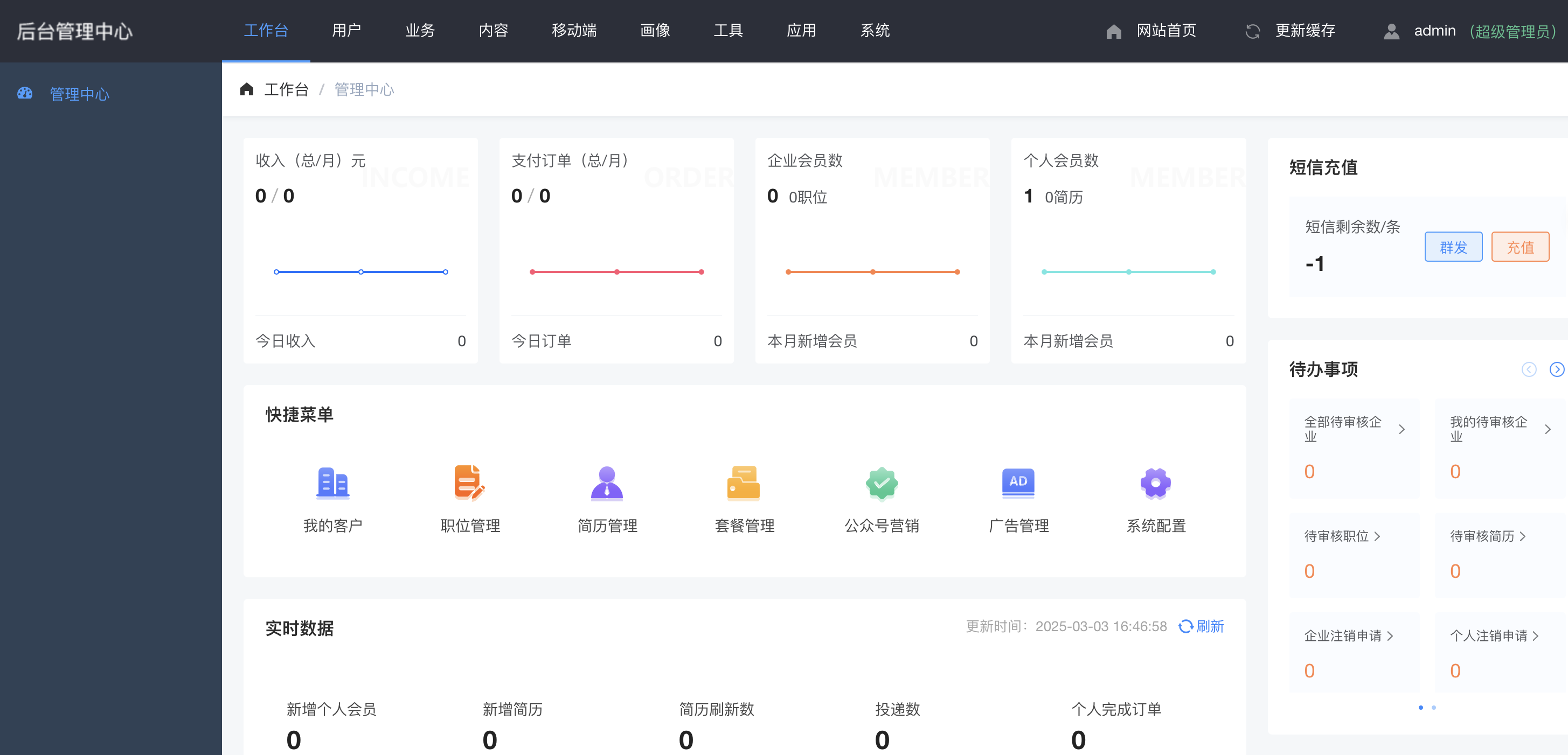

我让AI来帮我查备案信息

本文介绍了如何通过 MCP 服务让 AI 调用 ICP 备案查询接口,并实现备案信息的自动总结与导出。

最新动态

-

-

React 服务器组件原型链漏洞(CVE-2025-55182)

React 服务器组件原型链漏洞(CVE-2025-55182) 大家好,我是小王说安全,CVE-2025-55182,刚出来的漏洞首当其冲就是dify,文章节选至"奇安信社区"的Werqy3 老师傅,文章末尾有我写的POC CVE-2025-55182 是 Re

-

【限时白嫖】免费领取一年ChatGPT Go套餐 | ChatGPT Plus青春版 | 使用GPT-5更加从从容容,游刃有余 !

本文介绍了如何通过 PayPal 和支持外币支付的信用卡,在特定地区网络条件下免费领取一年 ChatGPT Go 套餐的详细教程与注意事项。

-

Docker快速部署最新版Awvs

本文介绍了如何通过 Docker 快速部署 AWVS,并支持通过环境变量配置账户密码,默认界面为中文。

-

最新BurpSuite2025.10专业版(更新)下载Windows/Linux/Mac.最新版无需 Java 环境

本文详细介绍了 Burp Suite 2025.10 专业版在 Windows、macOS 和 Linux 系统上的安装与插件配置全流程,并提供了免环境依赖的便捷更新方式。

-

Supershell二开修改!自定义路由+防溯源

本文介绍了 Supershell 二次修改版本,新增前置防御、路由修改和虚拟机检测功能,提升 C2 服务器的安全性与隐蔽性。

-

Perplexity Pro免费获取一年订阅

本文介绍了如何免费领取一年的 Perplexity Pro 服务,包含领取条件、取消自动扣费方法及 Perplexity 的使用场景与优势。

-

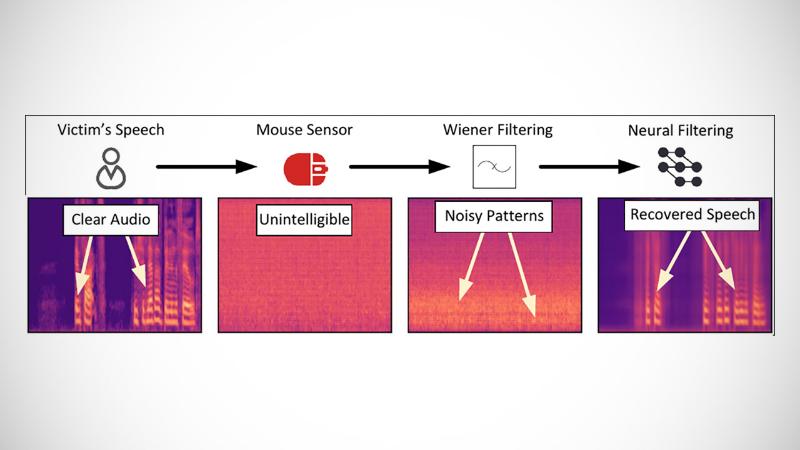

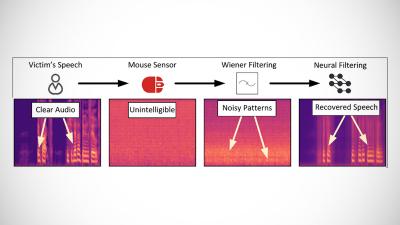

游戏鼠标竟然能偷听?

研究人员发现,高性能鼠标可被用作隐蔽监听设备,通过其高精度传感器捕捉桌面振动并结合 AI 技术还原声音,引发对隐私安全的新担忧。

-

🚨 CVE-2025-10585:Chrome V8 零日漏洞紧急预警

Google Chrome V8 引擎发现严重零日漏洞 CVE-2025-10585,已在野外被利用,建议用户立即更新浏览器至安全版本,避免遭受远程代码执行攻击。

-

-

-

洪绘历史记录大更新:支持根据历史记录的AI对话

这篇文章介绍了作者开发的浏览器插件「洪绘历史记录」的重大更新——全新的AI对话功能。用户可以通过自然语言与浏览历史进行交互,查询某网站上次访问时间、访问频次等个性化数据,无需手动翻找列表。插件内置趋势统计、页面内容分析等多种工具,相当于浏览器内的AI助手,支持popup和页面两种使用方式,覆盖Chrome和Edge双平台。付费模式提供按量付费和专业版两种选择,新用户可在福利页面领取免费金币体验AI...

-

忘了记录

昨天晚上睡前翻看相册,惊觉发现,抛去工作相关的乱七八糟截图,最近一张照片的时间是上个月26号,放下手机想了下,确实很长时间没有记录什么了,大概是忘了。 说来,时间并没有很长,经历的事情倒是不少,便浅浅记录一下。 上周某天(具体那天不记得了,也懒得翻记录)下班了,部门群里收到一条@我的消息,点进去看了下,说周会上开发和测试反应需求更新不及时,有点疑惑,没回复,第二天一早被负责人约谈,说在某个项目中介...

-

26年5月总结-咖啡拉花

本来是一个轻松的五月,结果到月底哐哐加了一顿班。

-

如何让OpenClaw调用你的百度网盘?百度网盘官方Skill帮你上传、下载与分享

这篇文章介绍了作者将公众号资源分享从夸克网盘迁移到百度网盘的过程。作者发现很多用户没有夸克网盘或不想安装,而百度网盘的用户覆盖面更广,于是决定全面切换。通过研究发现了百度网盘官方推出的 CLI 和 Skill 工具,支持上传、下载、分享以及通过链接下载文件等功能,能够方便地完成网盘迁移。文章还分享了该 Skill 的安装方式,可通过 ClawHub 一键安装,并通过扫码授权登录使用。

-

ChatGPT 生图:一键输出专业分层 PSD 源文件

这篇教程分享了利用ChatGPT一键生成专业分层PSD源文件的实用方法,打通AI绘图与专业设计的壁垒。只需满足可访问ChatGPT、开启思考模式的前提,通过连接ChatGPT侧边栏的AdobePhotoshop应用,上传图片并使用指定提示词,就能让AI自动拆分元素并输出分层PSD文件,大幅提升设计效率。

-

关掉路由器 DHCP,用 Surge 开出“一机一网”的网络

还在为手机代理开关麻烦、总忘开而烦恼?试试关掉路由器DHCP,用Surge打造“一机一网”的独立网络环境!不用再反复切换代理,电脑上的Surge将化身局域网DHCP服务器,接管设备的IP分配与网关,所有接入设备自动走Surge代理。简单几步配置,就能让手机、平板等设备直接上网,流量全由Surge接管,还能给不同设备单独设置规则,实现真正的“一机一策"。告别繁琐手动操作,让代理更省心稳定。

-

如何判断一个文章是不是AI写的?图片、视频、文章AI检测方法

这篇文章介绍了腾讯朱雀AI检测平台的实测体验。作者分别使用豆包专家模型和ChatGPT 5.5生成西瓜科普文章来挑战朱雀的文本检测能力,发现即使是优化提示词后的二次生成也难以突破识别,朱雀对AI文本的检测非常准确。在图片检测方面,纯AI生成图片的检测率接近100%,真实图片加AI扩图的检测率仅4.7%,而AI调色会显著提升检测率。经过多轮测试,朱雀在文本和图片两个维度都表现出色,可作为主力AI检测...

-

无题 • 伤怀

[poem] 旧时旧人旧事长, 残风残影落残阳。 回首皆成心上影, 浮生一别两茫茫。 尘缘渐远情难尽, 何想往事总牵肠。 纵使相逢如陌路, 独对南风忆旧往。 [/poem]

-

精选分类

-

technology-sharing

随心杂记

技术分享

-

jing-yan-fen-xiang

经验分享

-

new image

最新图文动态

-

new video

最新视频动态